Tento článek ukazuje, jak spravovat tajné klíče pomocí Správce tajných klíčů AWS a RDS.

Co je to tajný manažer?

Odborníci a lidé na celém světě také upozornili na bezpečnostní hrozby a obavy o soukromí. Chcete-li chránit vaše digitální tajemství, jako jsou přihlašovací údaje k databázi, rozhraní API a tokeny, je pro tento účel vaším nástrojem AWS Secret Manager.

AWS Secret Manager pomáhá společnostem a organizacím chránit jejich zdroje a služby před nekalými úmysly a kybernetickými útoky s cílem unést nebo ukrást citlivá data. Tato služba přidává ke zdrojům další vrstvu zabezpečení a umožňuje vám snadno škálovat a spravovat tajemství.

Jak spravovat tajemství pomocí AWS Secret Manager a RDS?

Kdykoli uživatel nakonfiguruje cluster RDS, vyžaduje informace o regionu, uživatelském jménu a heslu clusteru a identifikuje jej pomocí jedinečného identifikátoru clusteru. Integrace RDS s Secret Manager vám umožní chránit vaše přihlašovací údaje RDS a odpovídajícím způsobem je spravovat.

Pomocí Správce tajných klíčů můžete definovat životní cyklus těchto tajných klíčů a integrovat je s jinými zdroji. Zde v tomto článku přidáme do našeho clusteru RDS AWS Secret Manager s funkcí Lambda.

Níže jsou uvedeny některé kroky pro tento účel:

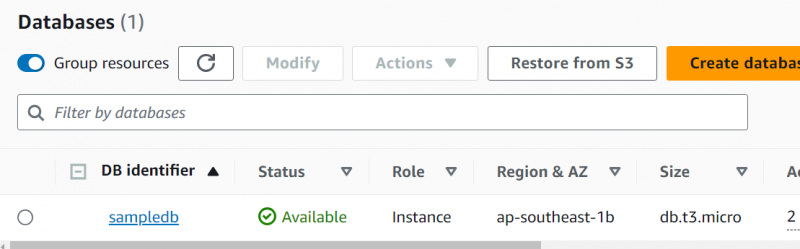

Krok 1: Vytvořte RDS Cluster

Správce tajemství se široce používá k ochraně přihlašovacích údajů k databázi. Prvním krokem je tedy vytvoření clusteru RDS. Za tímto účelem si přečtěte tento článek: „ Jak vytvořit RDS Cluster na AWS? “. Máme zprovozněný cluster RDS:

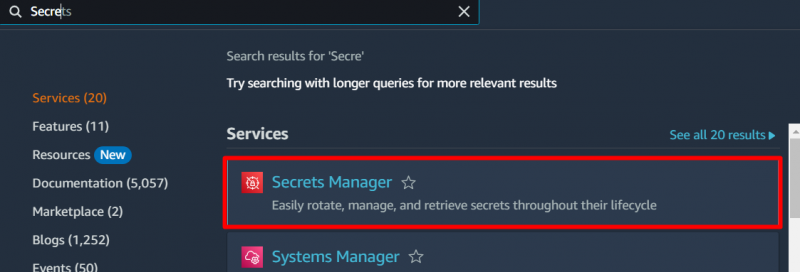

Krok 2: Správce tajných informací AWS

V konzole pro správu AWS vyhledejte a vyberte „ Správce tajemství “:

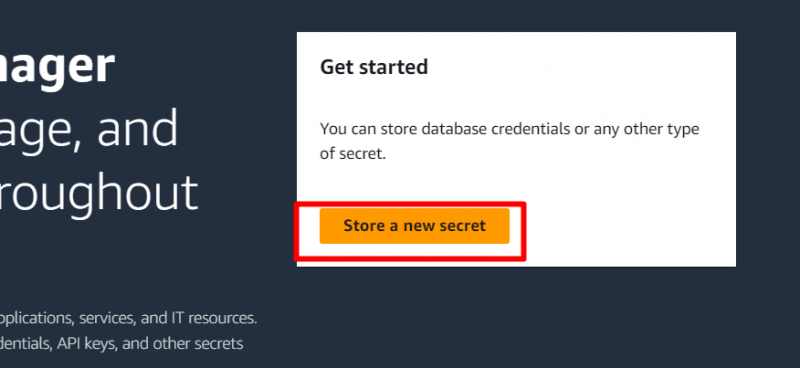

V rozhraní Secret Manager klikněte na „Uložte nové tajemství“ knoflík:

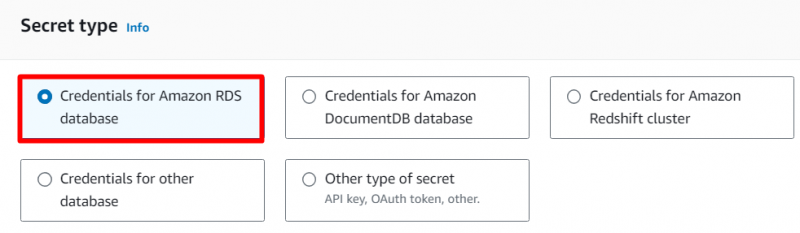

V Tajný typ , vybrat „Přihlašovací údaje pro databázi Amazon RDS“ možnost, jak ji konfigurujeme pro RDS:

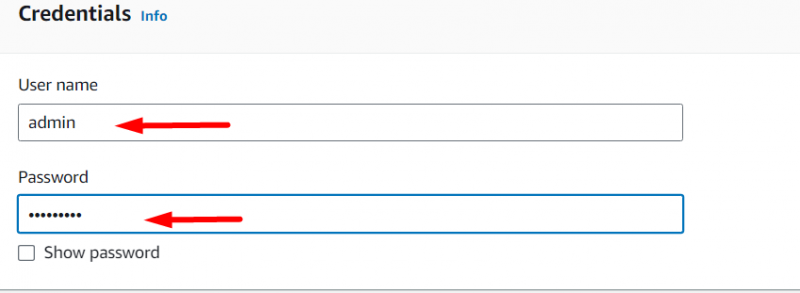

Další je Pověření sekce. V této části uveďte Uživatelské jméno a Heslo pro databázi RDS, kterou jsme právě vytvořili:

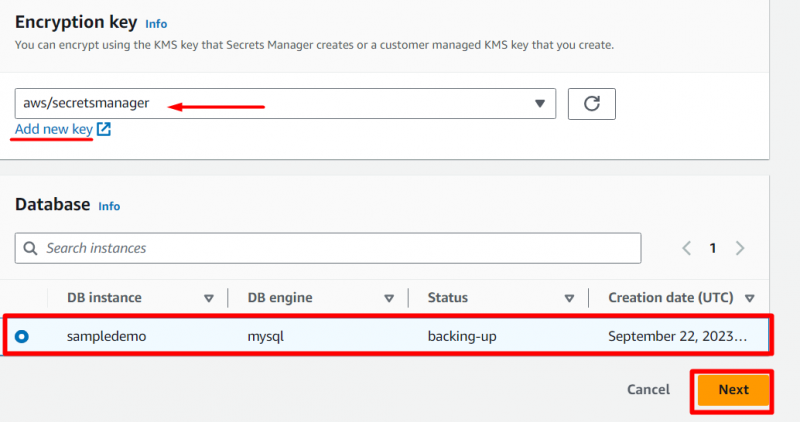

V Šifrovací klíč uživatel může buď použít výchozí, který poskytuje AWS Secret Manager, nebo vytvořit nový kliknutím na 'Přidat nový klíč' volba. Podobně v Databáze sekce, vyberte 'Instance DB' které jste vytvořili a narazili na 'Další' knoflík:

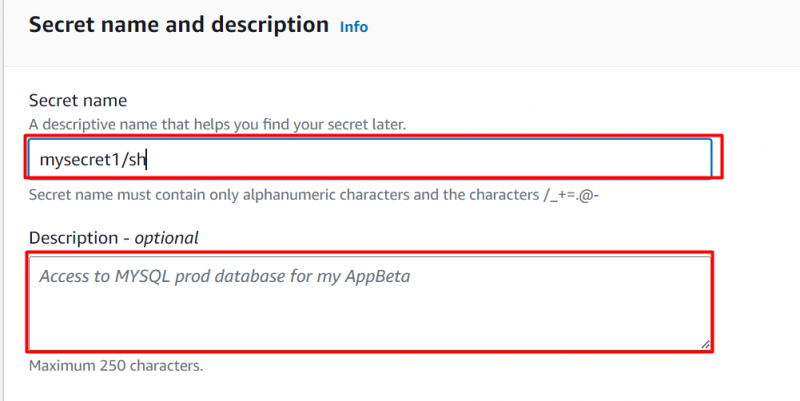

Zadejte jedinečný název pro 'Tajný' což nám později pomůže identifikovat. Popis je volitelný. Uživatel však může také poskytnout vlastní popis zde:

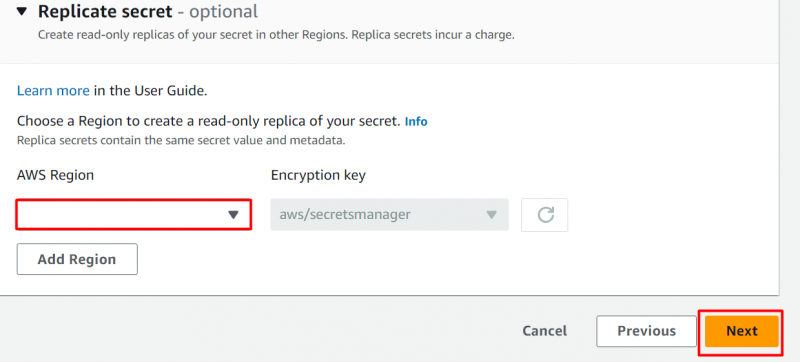

Na rozhraní , Tajný manažer nám také poskytuje zařízení k replikaci tajemství. Za tímto účelem vyberte oblast, ve které chcete vytvořit replikaci. V této ukázce nevyžadujeme žádnou replikaci, takže ponecháním zbytku nastavení jako výchozího klepněte na 'Další' knoflík:

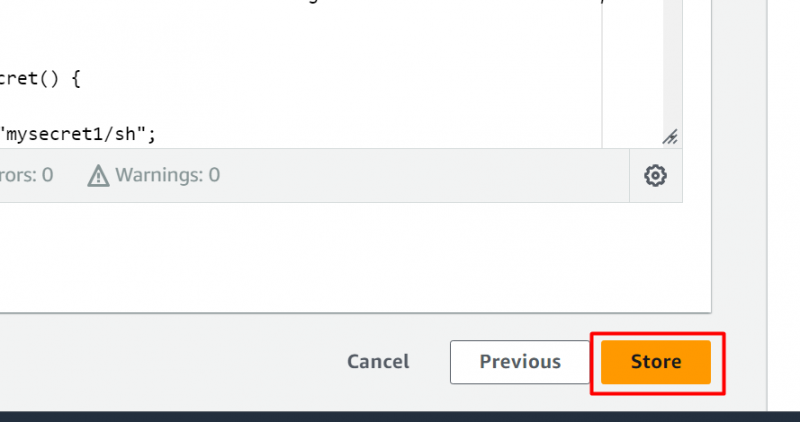

Při zachování výchozího nastavení nyní kontrolujeme a upravujeme informace. Po potvrzení poskytnutých informací klikněte na 'Obchod' tlačítko pro vytvoření a uložení tajemství:

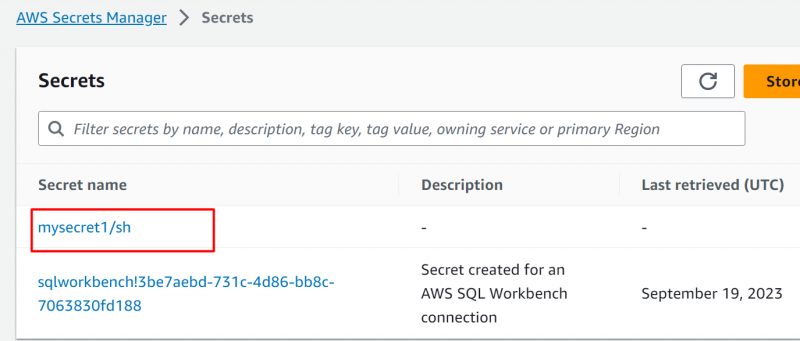

Tady je tajemství úspěšně vytvořen . Klikněte na „ Jméno tajemství ” pro zobrazení jeho konfigurací:

Posouváním dolů rozhraním budeme mít sekci Ukázkový kód. V této sekci je kód generován pomocí Tajný manažer. Zkopírujte tento kód tak, jak bude použit v Funkce lambda:

// Použijte tento fragment kódu v vaši aplikaci.// Pokud potřebuješ více informace o konfiguracích nebo implementaci ukázkového kódu naleznete v dokumentaci AWS:

// https: // docs.aws.amazon.com / sdk-for-javascript / v3 / průvodce pro vývojáře / začínáme.html

import {

SecretsManagerClient,

GetSecretValueCommand,

} z '@aws-sdk/client-secrets-manager' ;

const secret_name = 'mysecret1/sh' ;

const client = nový SecretsManagerClient ( {

kraj: 'ap-jihovýchod-1' ,

} ) ;

nechat Odezva;

Snaž se {

odpověď = čekat na klienta.odeslat (

nový příkaz GetSecretValueCommand ( {

SecretId: secret_name,

Verze: 'AWSCURRENT' , // Výchozí verze VersionStage je AWSCURRENT -li nespecifikováno

} )

) ;

} chytit ( chyba ) {

// Seznam vyvolaných výjimek viz

// https: // docs.aws.amazon.com / správce tajemství / nejnovější / apireference /

API_GetSecretValue.html

chyba házení;

}

const secret = odpověď.SecretString;

// Váš kód je zde

Krok 3: Vytvořte funkci Lambda

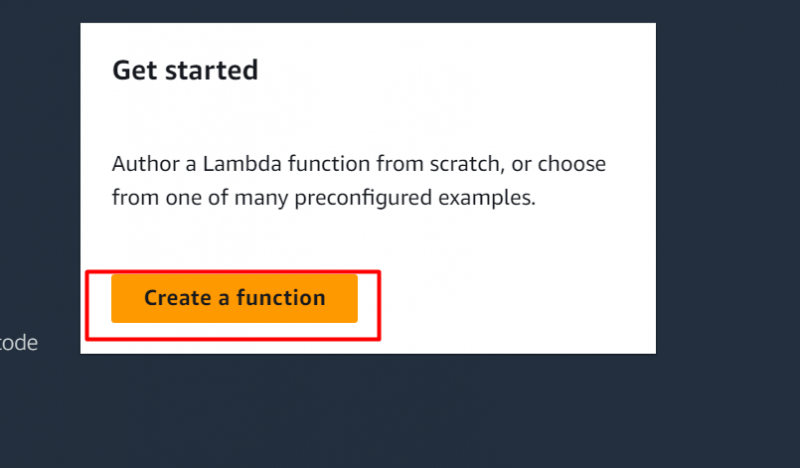

V rozhraní funkce Lambda klikněte na „ Vytvořte funkci ' knoflík:

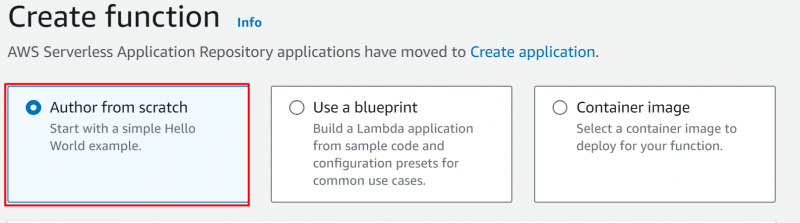

Klikněte na “Autor od nuly” možnost z 'Vytvořit funkci' rozhraní:

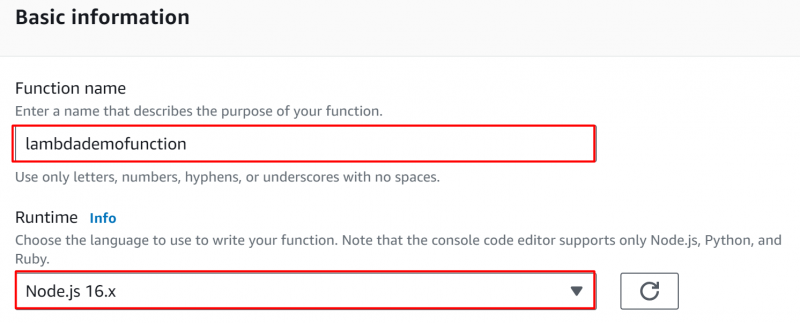

Dále se přesuneme směrem k 'Základní informace' sekce. Zadejte název funkce v 'Název funkce' pole a poté poskytnout 'Běh' životní prostředí. Zde jsme vybrali 'Node.js 16. x' v poli Runtime:

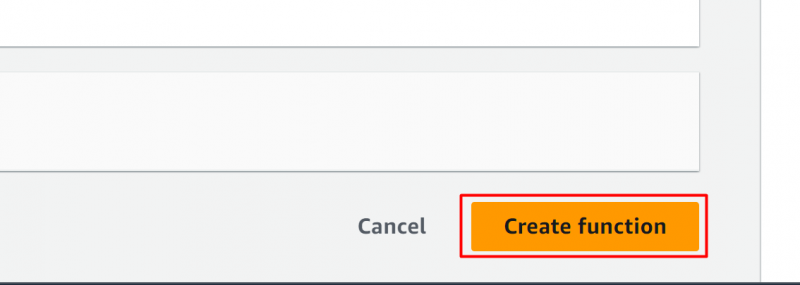

Klikněte na 'Vytvořit funkci' knoflík:

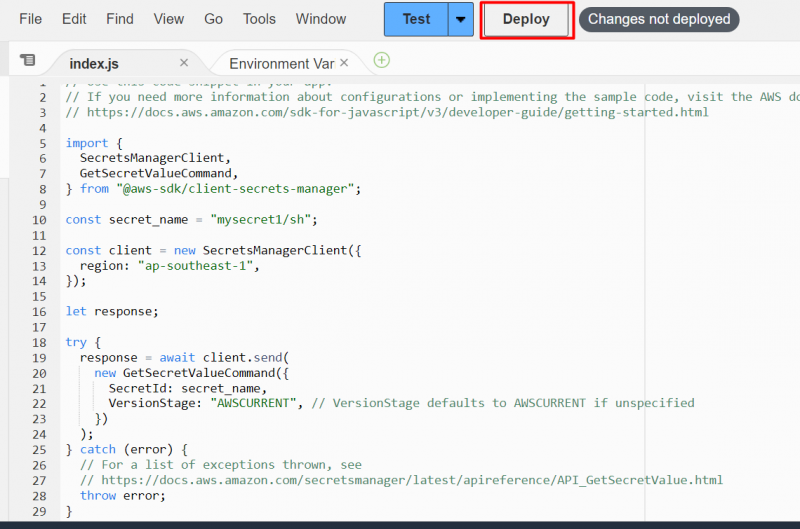

Zde jsme vložili kód, který vygeneroval Tajný manažer . Po vložení kódu klikněte na 'Nasadit' knoflík:

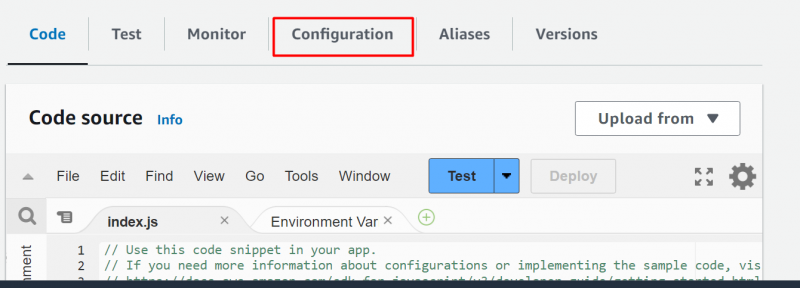

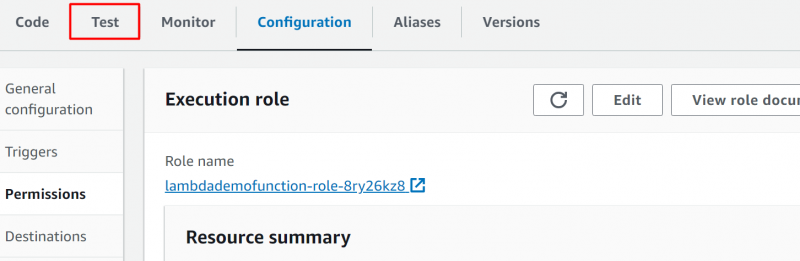

Po nasazení všech změn klikněte na 'Konfigurace' karta pro povolení oprávnění pro Secret Manager:

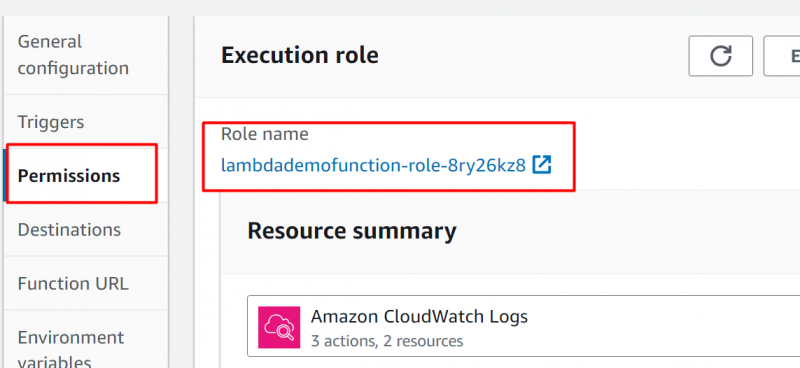

Klikněte na 'Oprávnění' možnost z 'Konfigurace' tab. Tím se zobrazí „ Prováděcí role' rozhraní a klikněte na následující odkaz pod 'Název role' pole:

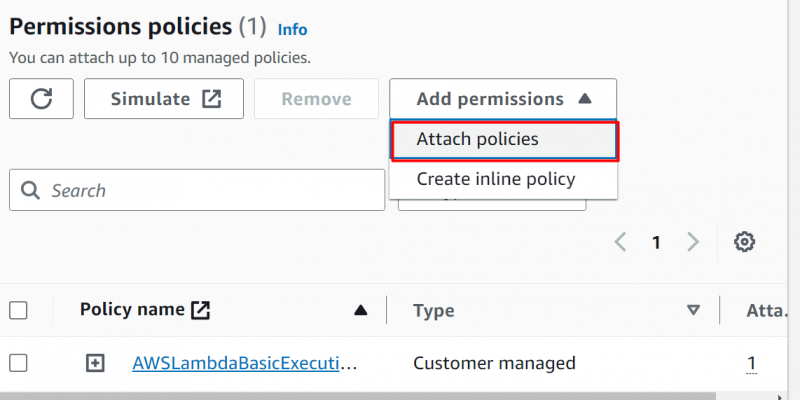

V 'Zásady oprávnění' sekce, klikněte na 'Přidat oprávnění' knoflík. V rozevírací nabídce klikněte na 'Připojit zásady' volba:

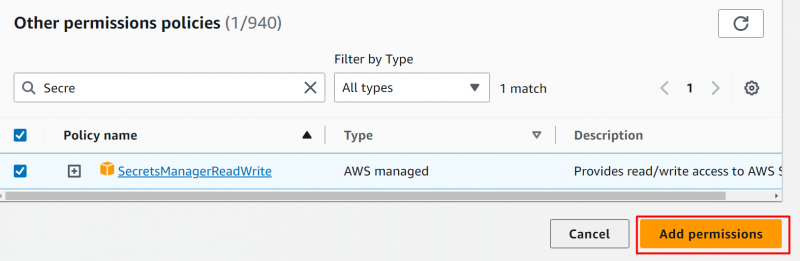

V 'Další zásady oprávnění' sekce, vyhledejte a vyberte 'SecretsManagerReadWrite' volba. Udeř 'Přidat oprávnění' knoflík:

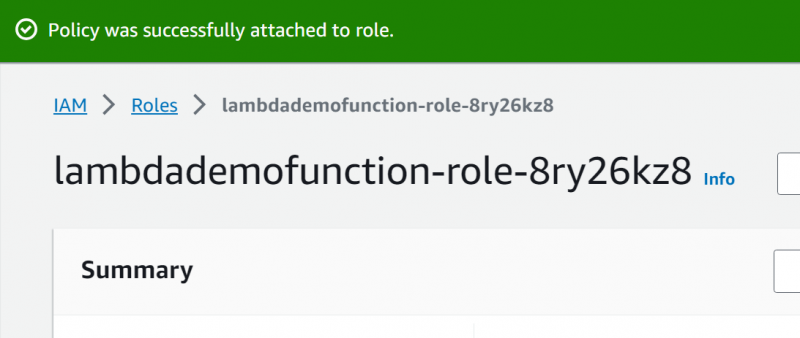

Zde byla zásada úspěšně připojena a nakonfigurována:

Krok 4: Ověřte tajný přístup

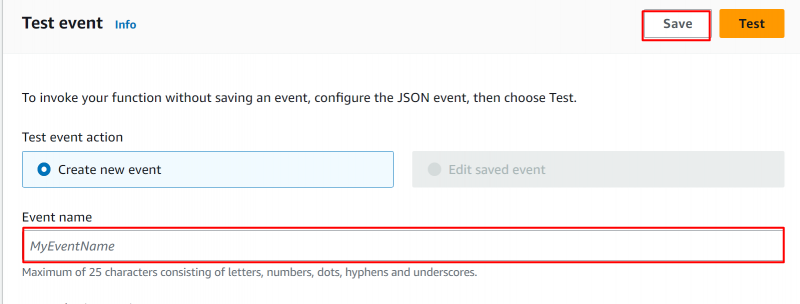

Nyní přejděte do rozhraní Lambda Dashboard Interface. Klikněte na 'Test' karta:

Na dalším rozhraní zadejte název testovací události v 'Název události' pole. Klikněte na 'Uložit' tlačítko pro použití konfigurací:

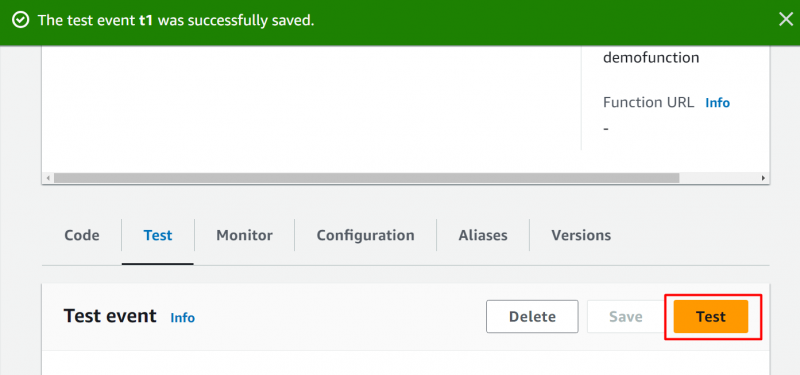

Zde byl test úspěšně nakonfigurován. Klikněte na 'Test' knoflík:

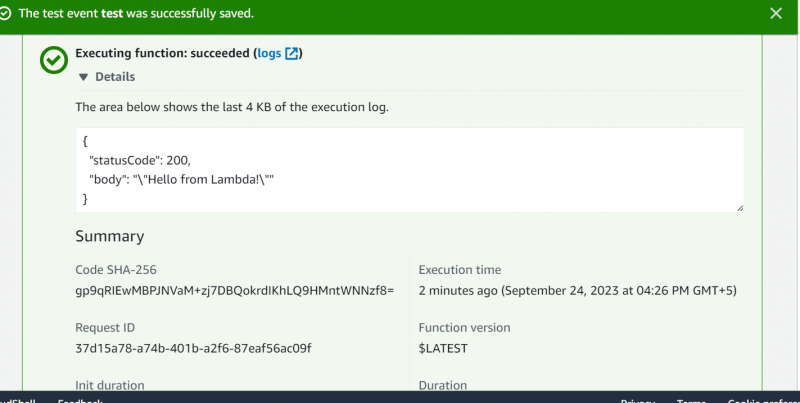

Zde klikneme na 'Test' znovu a zobrazí se následující výstup:

To je z tohoto průvodce vše.

Závěr

Chcete-li spravovat tajné klíče v Secret Manager, vytvořte cluster RDS, připojte jej k Secret Manager a poté spusťte tento kód v nakonfigurované funkci Lambda. Funkce Lambda bude definovat, zda je možné přistupovat k tajnému klíči nebo ne, spuštěním kódu v něm, který obsahuje specifikaci clusteru RDS. Tento článek je podrobný průvodce správou tajných klíčů pomocí AWS Secret Manager a RDS.