WordPress je celosvětově nejoblíbenější systém pro správu obsahu (CMS). Pokud vás zajímá, co je to CMS. Rád bych udělal toto jednoduché přirovnání. Při vytváření webu jsme toho zpočátku mohli dosáhnout pomocí pevného kódu s HTML, JavaScriptem a CSS. Je to jako spouštění programu Kali Linux v terminálu nebo rozhraní příkazového řádku. Je nepohodlné, pokud o tomto programovacím jazyce nemáte žádné znalosti.

CMS platformy, jako je WordPress, nám to usnadňují. Je to jako spuštění programu Kali Linux ve verzi GUI. Na takové věci stačí kliknout. WordPress umožňuje správci webu bez technických dovedností nebo znalostí webového programovacího jazyka soustředit se na vytváření obsahu. Má také obrovské množství témat a pluginů. Někdy však existují zranitelnosti nalezené v samotném WordPress, motivech a zásuvných modulech.

Podrobně se naučíme následující témata:

- Získejte API token WPScan

- Identifikujte verzi WordPress cíle

- Vyjmenujte téma WordPress

- Výčet pluginů WordPress

- Vyjmenujte uživatele WordPress

- Prohledejte zranitelnosti WordPressu, motivů a pluginů

PŘÍPRAVA

WPScan je zdarma a je již předinstalovaný v Kali Linuxu. Pokud však na svém počítači nemáte WPScan, můžete jej nainstalovat buď pomocí apt install, nebo si jej stáhnout na GitHubu na adrese https://github.com/wpscanteam/wpscan . I když je WPScan open-source nástroj v Kali Linuxu. Mezi WPScan a jinými bezplatnými nástroji je ale rozdíl. Aby bylo možné používat skener zranitelnosti WPScan, vyžaduje to trochu práce navíc, potřebujeme token rozhraní WPScan API. Je to zdarma, stačí si vytvořit účet na https://wpscan.com .

- Zaregistrujte si účet na https://wpscan.com kliknutím na Začít tlačítko v horním rohu.

Obrázek . Zaregistrujte se na WPScan.com

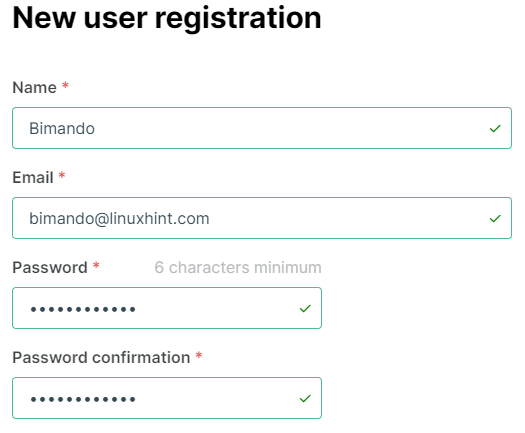

Poté vyplňte všechny požadované informace na registrace nového uživatele formulář, jak je uvedeno níže.

Obrázek . Registrační formulář uživatele WPScan.com

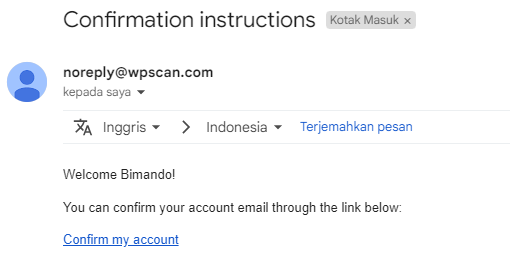

- Jakmile odešlete své registrační údaje, musíte potvrdit svůj e-mailový účet. Otevřete svou poštovní schránku a klikněte na potvrzovací odkaz zaslaný wpscan.com.

Obrázek . Potvrzení e-mailem WPScan

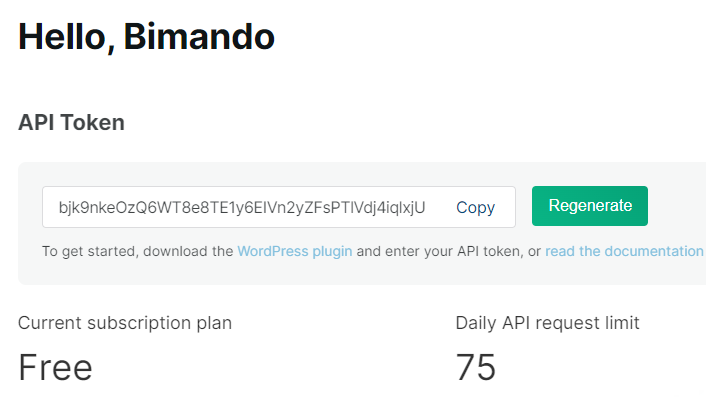

- Jakmile bude potvrzení e-mailu úspěšné, klikněte na svůj Profil Jídelní lístek.

Obrázek . Nabídka Profil WPScan.com

Uvidíte svůj token API, jak je znázorněno na obrázku níže. Zkopírujte tento token a uložte jej do souboru. Použijeme jej později na terminálu.

Obrázek . Hodnota tokenu WPScan.com API

Než se vrhneme na tutoriál WPScan v Kali Linuxu, rád bych vám představil, jaké informace můžete získat na wpscan.com. Vývojář bere tento nástroj vážněji, nestaví pouze bezplatný nástroj. Jejich práce je velmi zajímavá.

Stav služby WPScan

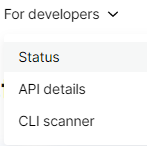

Na rozbalovací nabídce WPScan s názvem Pro vývojáře , existuje stránka spojená se sledováním Postavení provozu systému WPScan.

Obrázek . Nabídka WPScan.com Pro vývojáře

Tato zpráva je důležitá, když provádíme penetrační test a můžeme čelit některým chybám. V případě, že jste při spuštění WPScan na Kali Linuxu našli chybu, nejprve se návštěvou ujistěte, zda je systém online https://status.wpscan.com/ .

Obrázek . Stav služby WPScan.com

Když vše běží dobře, uvidíte stav jako na obrázku výše.

WPScan – zranitelnost WordPress CMS

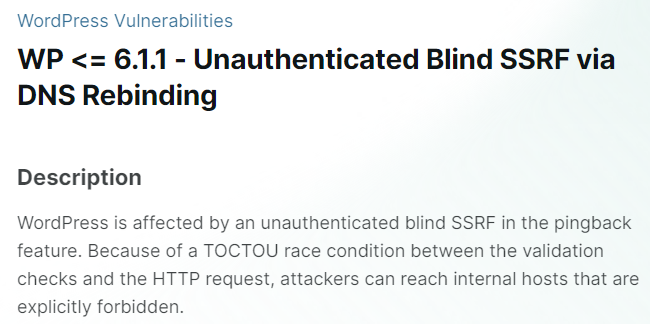

WPScan také publikuje informace o chybách zabezpečení WordPress nalezených pro každou verzi.

Obrázek . Zranitelnosti WordPressu

Můžete si přečíst podrobné informace o každé zranitelnosti v seznamu. Například následující obrázek ukazuje, že WordPress verze 6.1.1 nebo nižší má zranitelnost na neověřeném slepém SSRF přes opětovné svázání DSN.

Obrázek . Informace o zranitelnosti WordPress 6.1.1

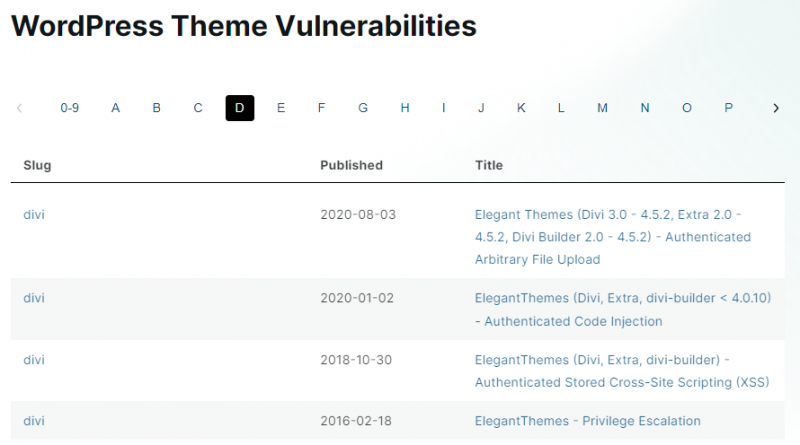

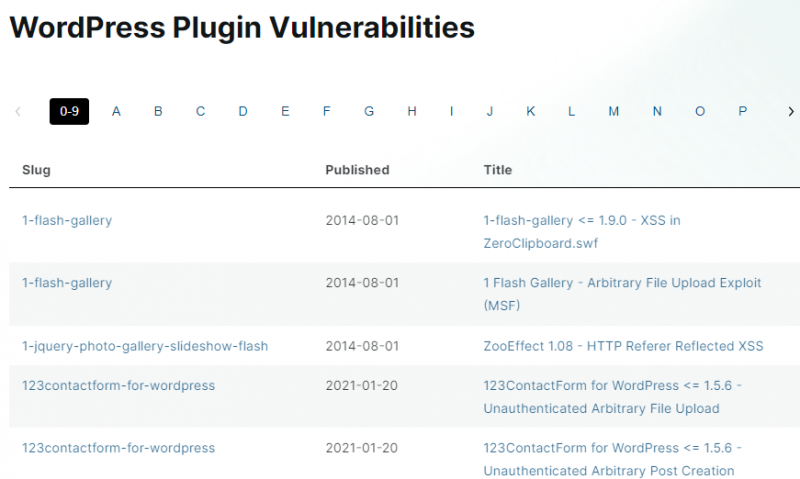

WPScan – zranitelnost tématu a pluginu WordPress

WPScan také zveřejňuje informace o zranitelnosti motivu a pluginu.

Obrázek . Chyby zabezpečení tématu WordPress

Obrázek Chyby zabezpečení pluginu WordPress

Výukový program WPScan na Kali Linuxu

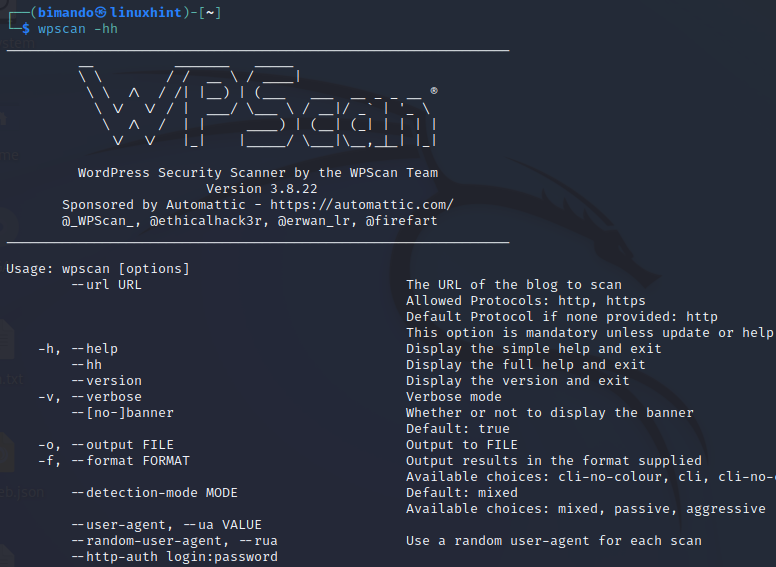

Předpokládám, že jste již nainstalovali WPScan a API token. Nejprve se podívejme na dostupný příkaz a použití WPScan. Spuštěním následujícího příkazu zobrazíte úplné informace.

wpscan -hh

Obrázek . WPScan na Kali Linux terminálu

WPScan poskytuje útěku firewallu pomocí randomizace uživatelského agenta pro každé skenování pomocí následujícího argumentu.

--rua nebo --random-user-agentČasto také přidávám příznak „–force“, aby WPScan pokračoval ve skenování, pokud index vyvolá kód chyby 403 nebo zakázanou chybu.

--platnostAbychom povolili funkci skeneru zranitelnosti, měli bychom definovat náš token API pomocí následujícího argumentu:

--api-token [TOKEN_VALUE]WPScan podporuje protokolování ve třech různých formátech: JSON, CLI a CLI bez barvy. Výstup vašeho výsledku WPScan můžete uložit definováním výstupního souboru následovaného formátem pomocí následujícího příkazu:

-o nebo --output [NÁZEV SOUBORU]-f nebo --format [FORMÁT]

Z příkazu WPScan, který jsme se naučili výše, se pokusíme oskenovat některé cíle WordPress a vyjmenovat uživatele, pluginy zranitelnosti a téma zranitelnosti. K provedení výčtu bychom měli použít následující argument:

-e nebo --enumerate [MOŽNOST]Dostupné možnosti pro náš cíl jsou:

| v | Vyjmenujte uživatele |

| vp | Vyjmenujte zranitelné pluginy |

| vt | Vyjmenujte zranitelná témata |

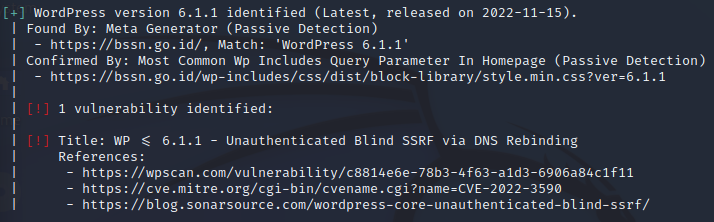

Nyní si stanovíme cíl https://bssn.go.id a naskenujte zranitelnost pomocí WPScan. Chcete-li spustit WPScan s výchozí možnosti nastavení, můžete jednoduše spustit následující příkaz:

wpscan --url [URL]Nejprve WPScan identifikuje verzi WordPress a nalezenou zranitelnost a zbytek závisí na vyjmenovaných možnostech, které používáme.

Obrázek . Chyba zabezpečení WordPress 6.1.1

Jak je znázorněno na obrázku výše, náš cíl má a WordPress verze 6.1.1 která je zranitelná Neautentizovaný Blind SSRF přes DNS rebinding . Podrobné informace jsou uvedeny dříve na obrázku 9 výše.

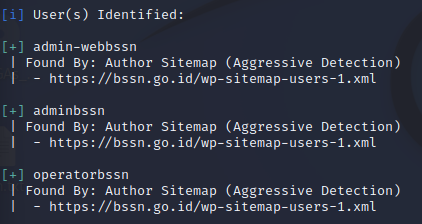

WPScan Výčet uživatelů

wpscan --dua --force --api-token [TOKEN] -e u -o uživatel .txt -f cli --url [URL]

Obrázek . Výčet uživatelů WordPressu

Cíl bssn.go.id má tři uživatele: admin-webbssn, adminbssn a operatorbssn.

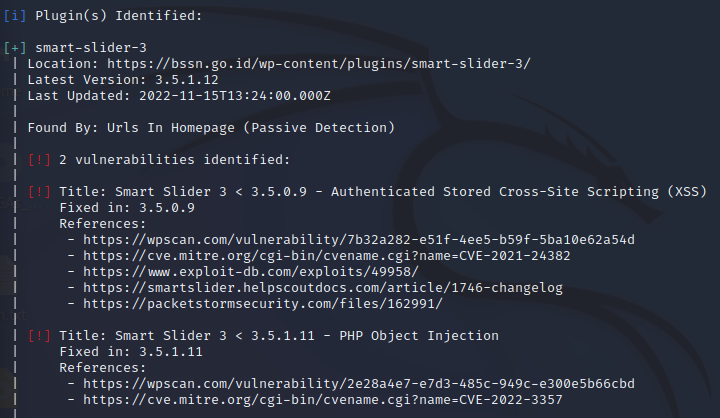

WPScan Výčet zranitelností pluginů

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Obrázek . Výčet zranitelností pluginu WordPress

Cíl má dvě chyby zabezpečení, jak je znázorněno na obrázku výše. Jeden z nich, Vložení objektu PHP zní to zajímavě.

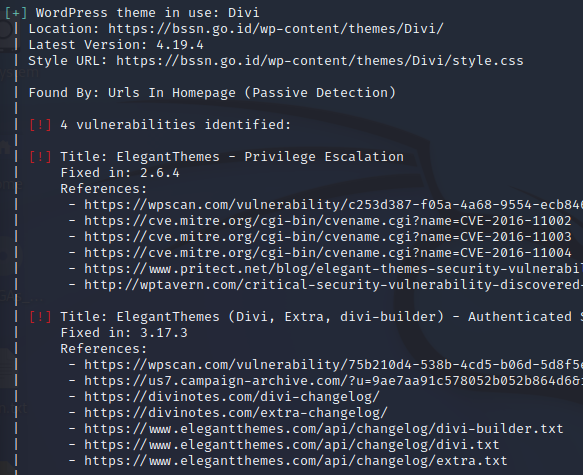

WPScan Výčet zranitelností témat

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

Obrázek . Výčet zranitelnosti tématu WordPress

Náš cíl má nyní čtyři zranitelnosti tématu a jedna z nich má kritickou zranitelnost, což je Eskalace privilegií .

ZÁVĚR

Naučili jsme se, jak provádět skenování zranitelnosti na webu WordPress. Všimněte si, že zranitelnost, kterou jsme našli v tomto kurzu, nebyla ověřena. Ve fázi shromažďování informací webové aplikace shromažďujeme všechny informace a možné zranitelnosti. Potom z tohoto průzkumu musíme provést posouzení zranitelnosti, abychom ověřili, zda by cíl mohl být hacknut.

Pro vaši informaci, náš cíl výše, BSSN je indonéská vládní agentura, která je podřízena a odpovědná prezidentovi. BSSN má za úkol plnit vládní povinnosti v oblasti kybernetické bezpečnosti a šifer, aby pomáhala prezidentovi při správě vládních funkcí. Jen si představte, jak může mít státní agentura v oblasti kybernetické bezpečnosti takové zranitelnosti.