Tento blog ukáže:

- Jak nainstalovat Hashcat v Kali Linuxu?

- Jak používat Hashcat v Kali Linuxu?

- Bonusový tip: Jak používat seznamy Kaliho slov k prolomení hesla

- Závěr

Jak nainstalovat Hashcat v Kali Linuxu?

Hashcat je etický hackerský nástroj, který používají odborníci na kybernetickou bezpečnost k prolomení hesel. Používá hrubou sílu a mnoho dalších hashovacích algoritmů k prolomení hashů nebo převodu hashů na hesla. K tomuto účelu využívá různé typy útočných módů. Hashcat je předinstalovaný v Kali Linuxu. V případě, že není nainstalován na Kali, nainstalujte jej podle níže uvedených kroků.

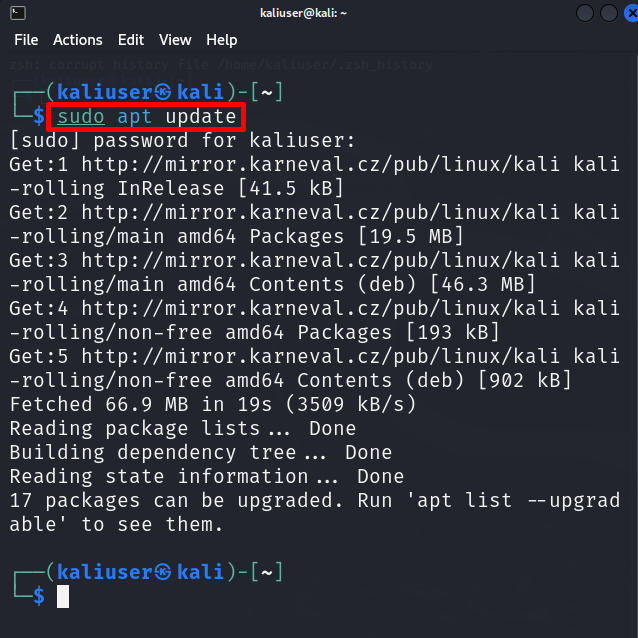

Krok 1: Aktualizujte Kali

Nejprve aktualizujte Kali na nejnovější průběžnou verzi pomocí „ apt aktualizace 'příkaz:

sudo apt aktualizace

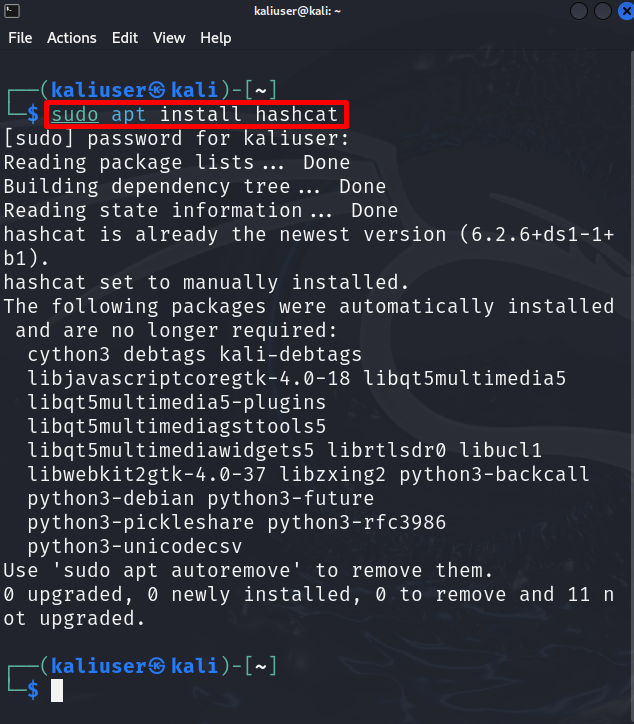

Krok 2: Nainstalujte Hashcat

Nyní nainstalujte balíček hashcat v Kali pomocí „ apt nainstalovat hashcat 'příkaz:

sudo apt Nainstalujte hashcat

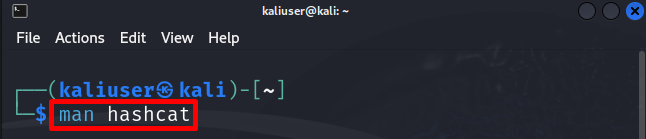

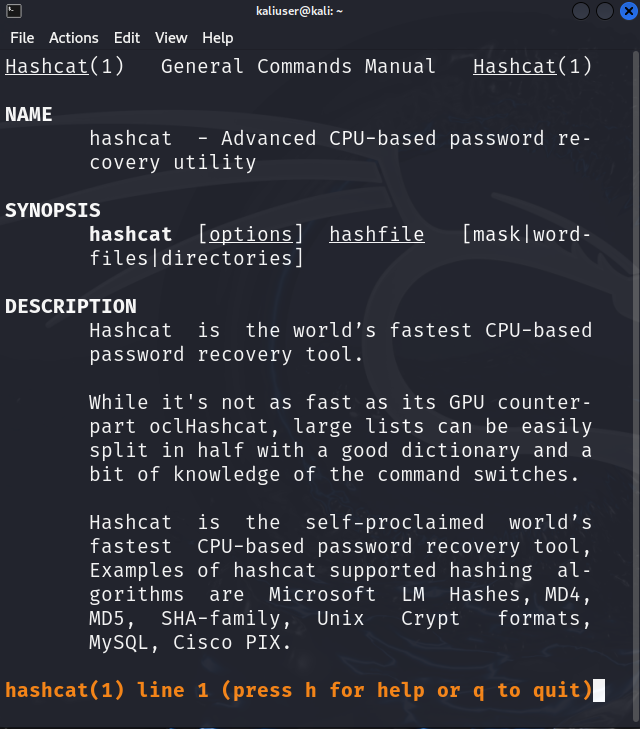

Krok 3: Zkontrolujte příručku Hashcat

Chcete-li zkontrolovat kód hashovacího algoritmu nebo vybrat režimy útoku hashcat, zkontrolujte jeho příručku pomocí níže uvedeného příkazu:

muž hashcat

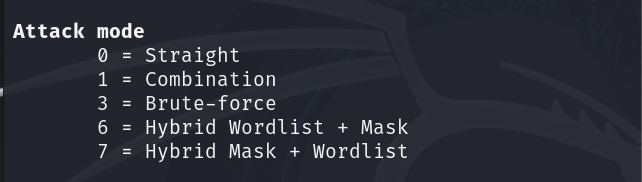

Útočný režim

Zde můžete vidět, že v nástroji hashcat jsou k dispozici různé režimy útoku. Krátký popis těchto režimů je následující:

- Rovný: Zkuste prolomit heslo z poskytnutého seznamu slov.

- Kombinace: Pokuste se prolomit hesla kombinací slov z více seznamů slov.

- Hrubou silou: Aplikuje techniku hrubé síly a zkouší každou postavu z poskytnuté znakové sady.

- Hybridní seznam slov + maska: Kombinuje seznam slov a masku

- Hybridní maska + seznam slov: Kombinuje také masku a seznam slov.

- Asociace útok: Používá kombinace rad, které jsou spojeny s konkrétním uživatelským heslem nebo polem, jako je uživatelské jméno, jakékoli osobní informace nebo název souboru:

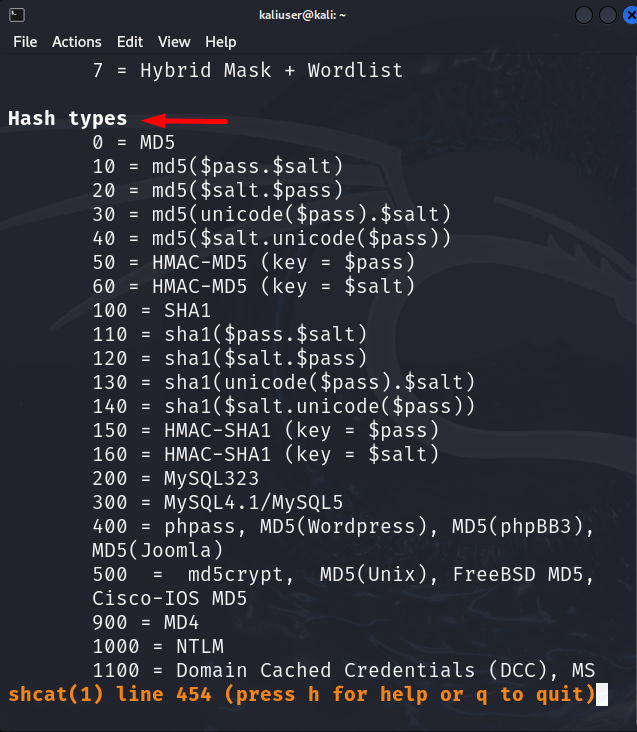

Typy hash

Typy hashů, které musí být cracknuty, jsou uvedeny v Hash typech. Kód typu hash se používá k prolomení hashovaného hesla:

Jak používat Hashcat v Kali Linuxu?

Hashcat používá CPU a GPU crackery v Kali Linuxu, které efektivně prolomí heslo z poskytnutých hashů. Pokud používáte Kali Linux na virtuálním počítači, nemůžete plně využívat crackery GPU. Hashcat však funguje dobře i v režimu CPU. Pro použití hashcatu na systému Kali nebo na virtuálním stroji Kali musí mít uživatel alespoň 4 až 8 GB RAM.

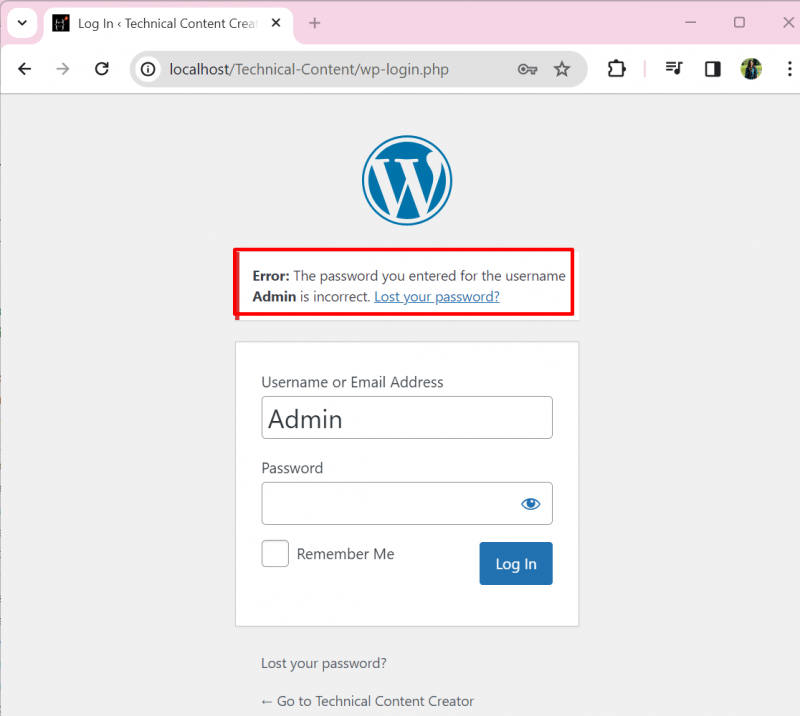

Pokusme se porozumět použití Hashcatu pro hackování hesel na příkladu webu WordPress. Předpokládejme, že uživatel zapomene heslo k účtu správce a nyní nemůže získat přístup k řídicímu panelu webu, jak je znázorněno níže:

Nyní použijeme nástroj hashcat k obnovení zapomenutého hesla správce webu WordPress. Pro správnou demonstraci postupujte podle níže uvedeného postupu.

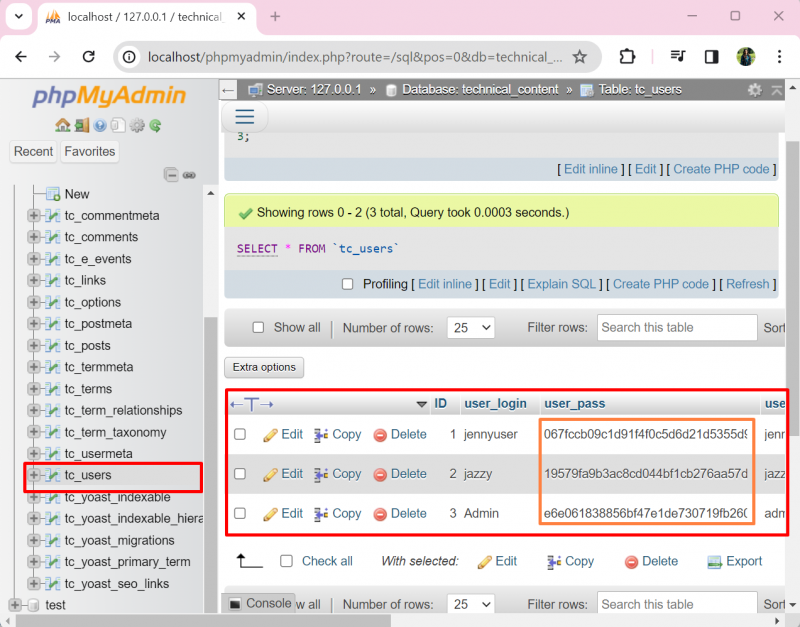

Krok 1: Získejte hashované heslo

Administrátoři mají určitě přístup k databázi WordPress. Pojďme získat zašifrovaná hash hesla uživatelů webových stránek z databáze:

Krok 2: Uložte hashované heslo do textového souboru

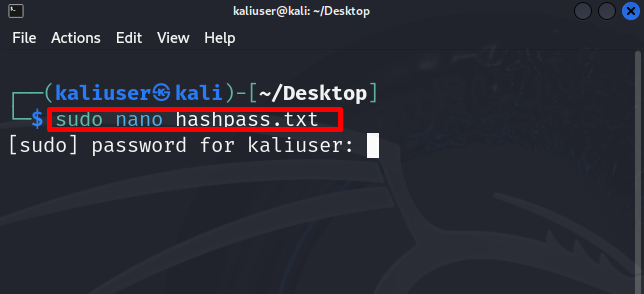

Dále uložte hash hesel do textového souboru. Zde vytváříme „ hashpass.txt “ soubor v “ plocha počítače ” pomocí editoru nano:

sudo nano hashpass.txt

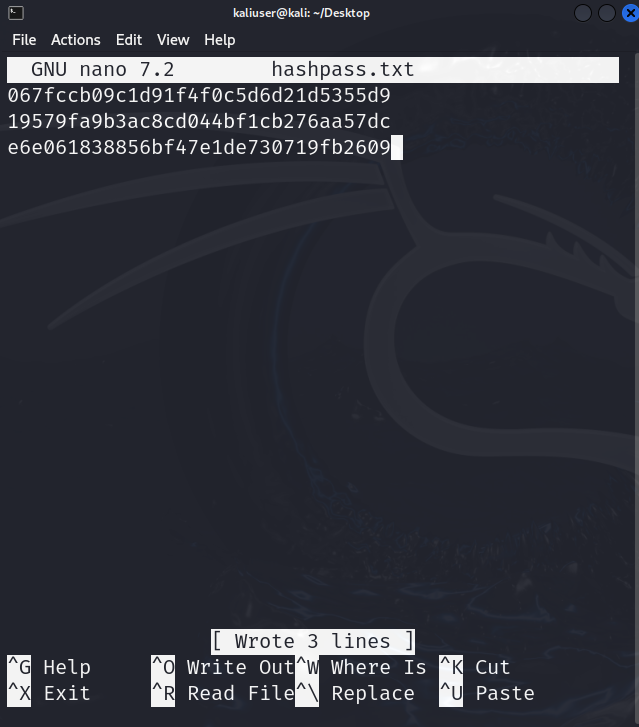

Uložte heslo, které se převede na hash, do „ hashpass.txt “. Pro ukázku jsme uložili tři hesla, která již byla převedena na hash prostřednictvím „ MD5 'hašovací algoritmus:

Chcete-li soubor uložit, stiskněte „ CTRL+S “ a pro vypnutí editoru použijte „ CTRL+X “.

Krok 3: Poskytněte slovník seznamu slov

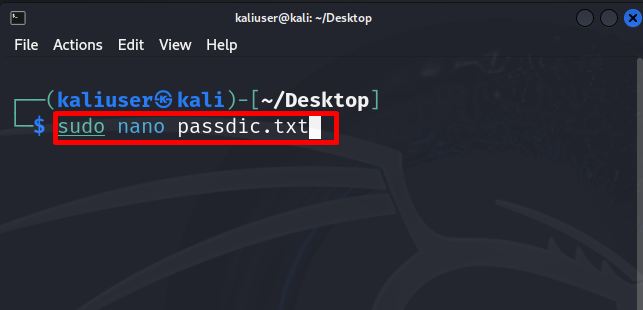

Dále poskytněte slovník seznamu slov, odkud se hashcat pokusí porovnat hash slov se zadanými hodnotami hash hesel v „ hashpass.txt “. Pro ukázku si vytvoříme vlastní seznam slov, který bude obsahovat 12 různých hesel:

sudo nano passdic.txt

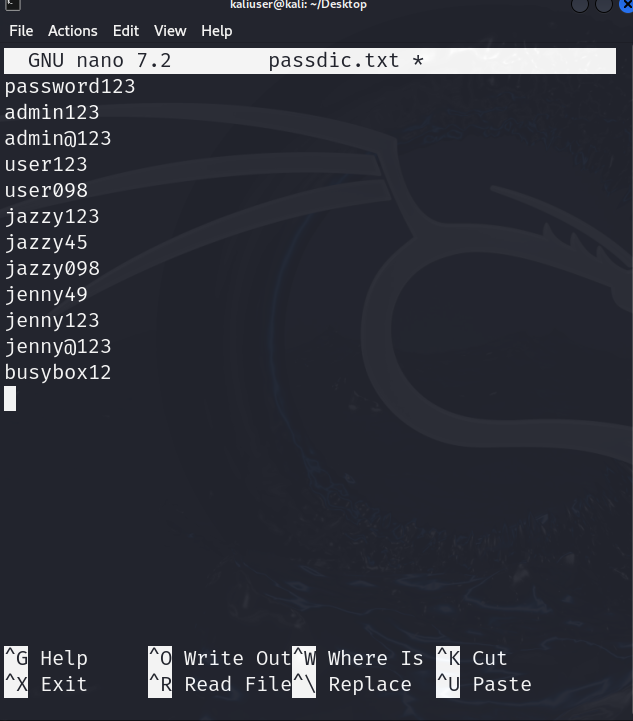

Zde jsme uložili různé kombinace hesel v našem „ passdic.txt ' seznam slov. Uživatel může také použít Kaliho poskytnutý seznam slov, který je vysvětlen v níže uvedené části:

Krok 4: Prolomte heslo

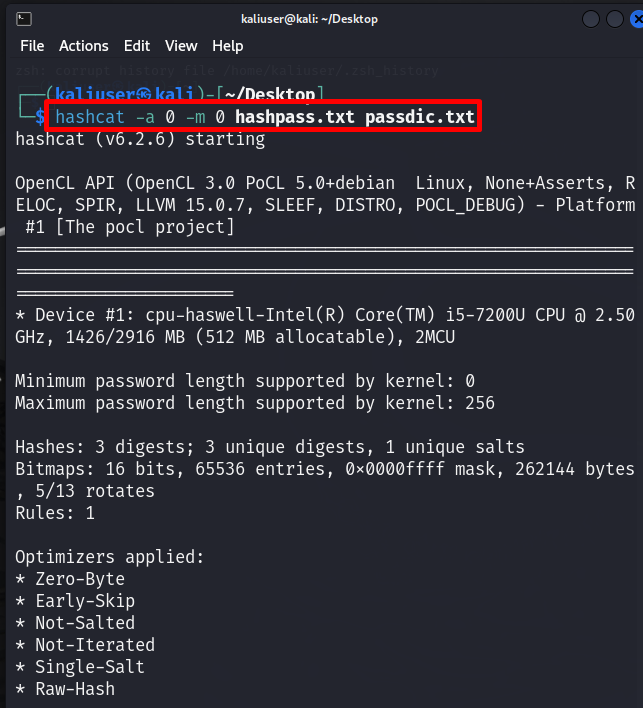

Nyní prolomte heslo pomocí „ hashcat -a

Tady, ' -a 0 “ znamená, že jsme použili “ Režim přímého útoku ' a ' -m 0 ” znamená, že převádíme hashe MD5 na hesla. Takže použijeme „ MD5 „hašovací algoritmus, aby odpovídal hashům „ hashpass.txt ” do poskytnutého seznamu slov (passdic.txt):

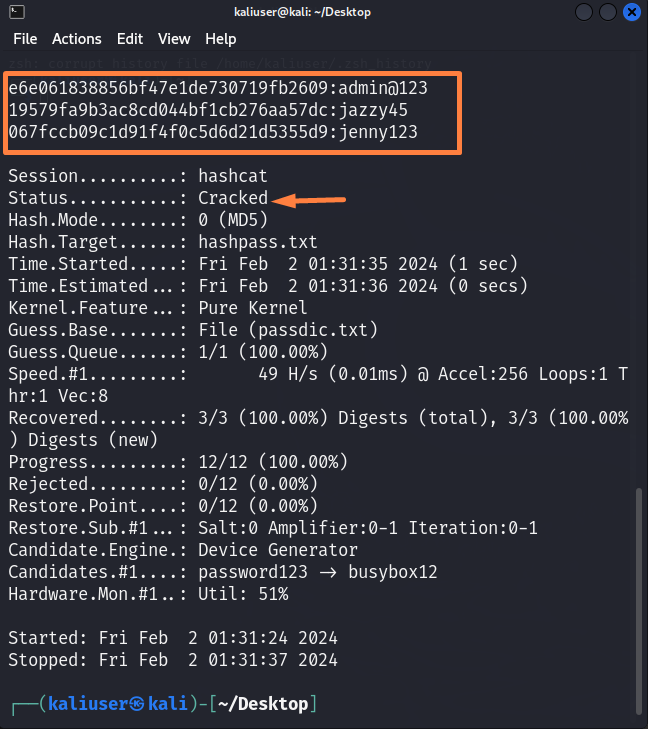

Zde můžete vidět, že jsme efektivně prolomili heslo webu z poskytnutých hash hesel:

Krok 5: Ověření

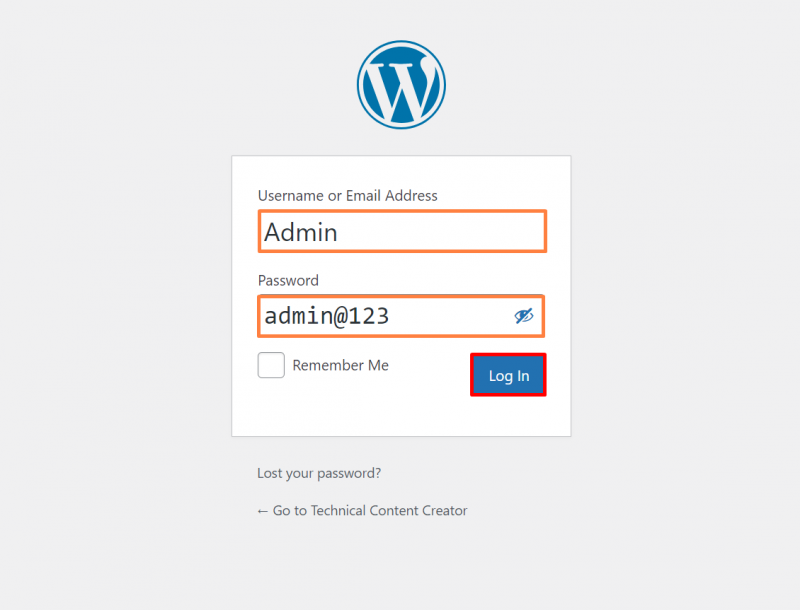

Pro ověření zkusme heslo správce “ admin@123 “ pro přístup na web WordPress:

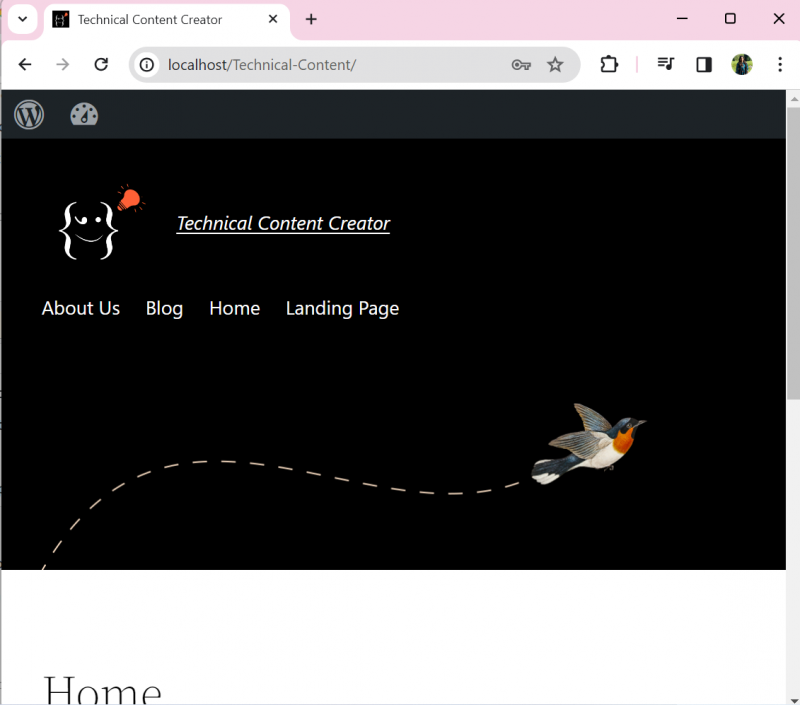

Zde můžete vidět, že jsme úspěšně obnovili zapomenuté heslo pomocí nástroje Kali's hashcat:

Bonusový tip: Jak používat seznamy Kaliho slov k prolomení hesla

Kali Linux také poskytuje předinstalovaný seznam slov, který bude použit k prolomení různých typů hesel. Tento seznam slov obsahuje miliony slov a kombinací hesel. Chcete-li použít Kali' rockyou.txt ” seznam slov pro prolomení hesla, postupujte podle níže uvedených kroků.

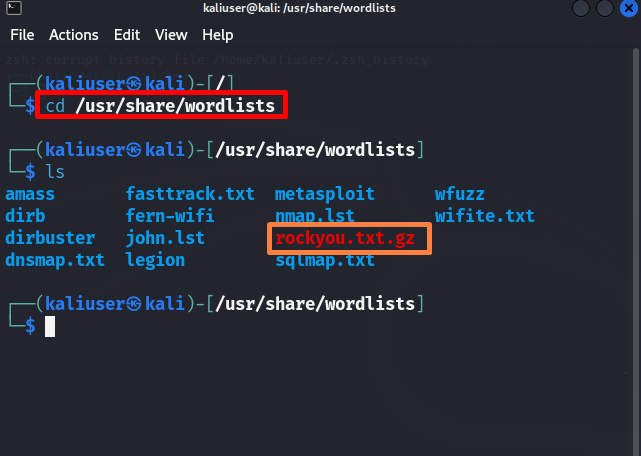

Krok 1: Otevřete adresář „seznamů slov“.

Chcete-li otevřít „ seznamy slov “, použijte daný příkaz:

CD / usr / podíl / seznamy slovDále spusťte „ ls “ pro zobrazení všech souborů a adresářů Kaliho “ seznamy slov “. Zde jsou k dispozici různé typy hesel nebo seznamy slov. Chcete-li sledovat normální nebo přímá hesla, jako jsou hesla uživatelských účtů, můžete použít „ rockyou.txt 'soubor:

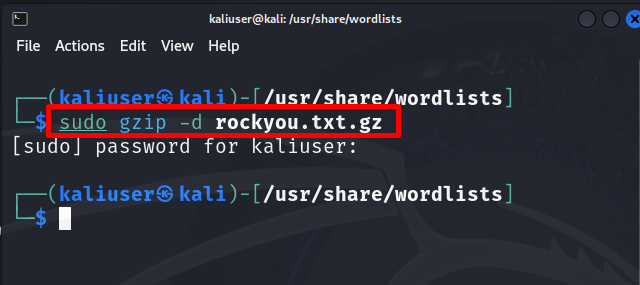

Krok 2: Rozbalte soubor „rockyou.txt.gz“.

Chcete-li použít „ rockyou.txt ” v nástroji hashcat, nejprve soubor rozbalte pomocí „ gzip -d rockyou.txt.gz “příkaz. Tato akce může vyžadovat „ sudo ” uživatelská práva:

sudo gzip -d rockyou.txt.gz

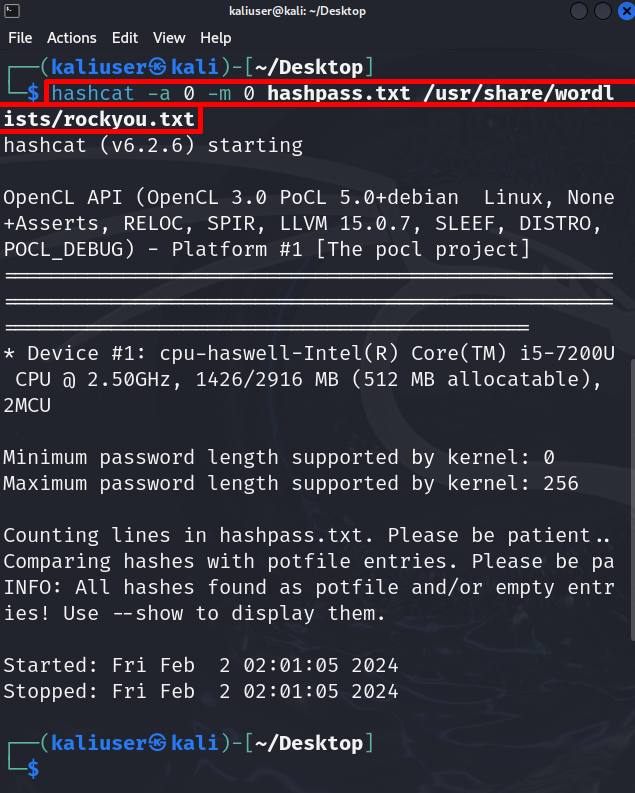

Krok 3: Prolomte heslo

Nyní použijte příkaz hashcat k prolomení hesla.

hashcat -A 0 -m 0 hashpass.txt / usr / podíl / seznamy slov / rockyou.txtZde můžete vidět, že tentokrát jsme použili „ rockyou.txt ” soubor místo osobního seznamu slov:

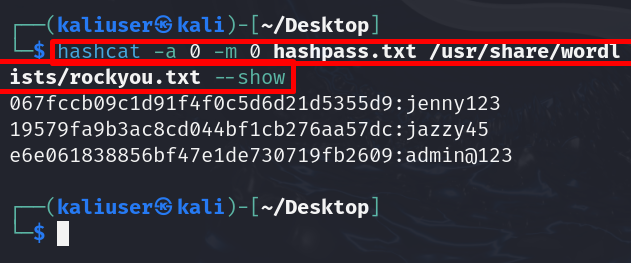

Ve výše uvedeném výstupu můžete vidět, že hashe byly nalezeny, ale nelze je zobrazit. Chcete-li zobrazit hash, jednoduše přidejte „ -ukázat ” možnost v příkazu hashcat:

hashcat -A 0 -m 0 hashpass.txt / usr / podíl / seznamy slov / rockyou.txt --ukázat

Vypracovali jsme, jak používat hashcat v Kali Linuxu.

Závěr

Chcete-li použít nástroj hashcat v Kali Linuxu, nejprve uložte hesla, která byla převedena v hash do souboru „ .txt ' textový soubor. Poté porovnejte hodnoty hash hesel s textovým souborem seznamu slov, jako je například soubor Kaliho seznamu slov „ rockyou.txt “. Pro tento účel jednoduše použijte „ hashcat -a